Взлом WPA/WPA2 шифрования WiFi сети в Windows

Статья о взломе беспроводных сетей, защищенных WPA ключом. Нам, как и в первой статье, потребуется: ОС Windows, CommView for Wi-Fi и Aircrack-ng win.

Внимание!

Ваша Wi-Fi карта должна полностью поддерживаться программой CommView for Wi-Fi. Обязательно должен работать инструмент «Реассоциация узлов»!

Отличие протокола шифрования WPA от WEP

WPA – это замена устаревшему WEP протоколу, протоколы WPA/WPA2 являются в некоторой степени надстройками над WEP, в том смысле, что основной формат пакета и алгоритм шифрования (для WPA) не поменялись. Основные уязвимости WEP связаны с малой длиной IV — пакетов, примитивном алгоритме получения per-packet key, уязвимостями самого RC4 алгоритма и его потоковой природой. В WPA/WPA2 протоколах проблемы WEP практически решены, на данный момент нет методов взлома WPA ключей, кроме подбора ключей «в лоб» (brute-force). Это означает, что для поиска WPA-ключа нам надо его подбирать, например по словарю (радует, что не вручную, но даже на мощных компьютерах этот процесс занимает много времени). Минимальная длина WPA ключа 8 символов, поэтому в словаре должны быть слова, состоящие минимум из восьми символов.

К сожалению, взлом wpa шифрования может закончиться неудачей, например, если пароль очень длинный и не несет смысловую нагрузку (случайный набор цифр и букв). Прежде чем начать взлом, подумайте: «вам это точно надо?»

Настройка CommView for Wi-Fi

Настройки программы такие же, как и в статье: Взлом Wi-Fi в windows #1.

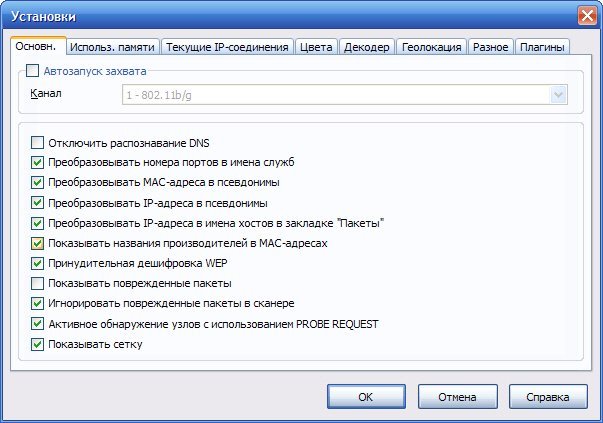

Запускаем CommView for Wi-Fi, при первом запуске он предложит пропатчить драйвера и перезагрузиться. Смело везде соглашаемся. Далее если мы собираемся использовать программу только для сбора шифрованных DATA пакетов выбираем меню ПРАВИЛА и ставим там галочки на захват DATA пакетов и игнор BEACON пакетов остальные галочки снимаем. Жмем сохранить текущее правило (сохраняем прозапас). Заходим в настройки и ставим там, как на рисунке:

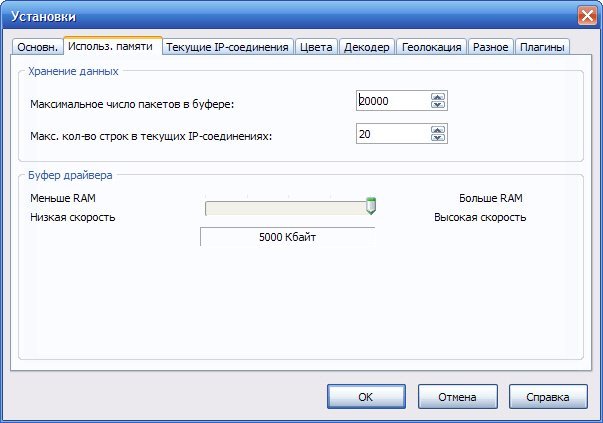

Вкладка использование памяти:

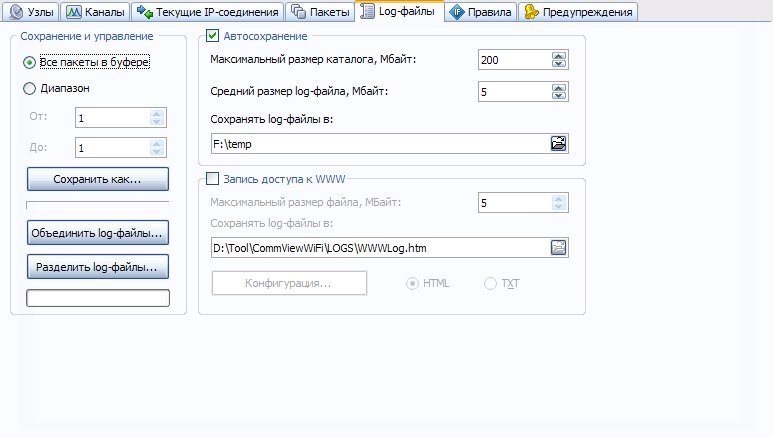

Осталось зайти в главном окне программы во вкладку Log-файлы поставить галочку на автосохранение.

Взлом сети

Далее жмем кнопку «Начать захват» и в появившемся окне жмем «Начать сканирование». Слева появляется список точек которые находятсяв зоне доступа с уровнем сигнала и другой дополнительной информацией. Выбираем точку, которую будем взламывать и нажимаем «Захват».

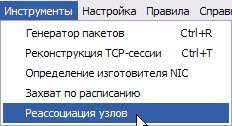

Ждем пока клиенты подключаться к «вражеской» точке. Дальше выбираем в инструментах «Реассоциацию узлов».

В реассоциации узлов выбираем вражескую точку доступа (AP) и проверяем наличие клиентов, подключенных к этой точке:

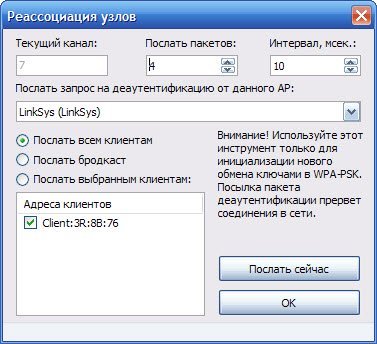

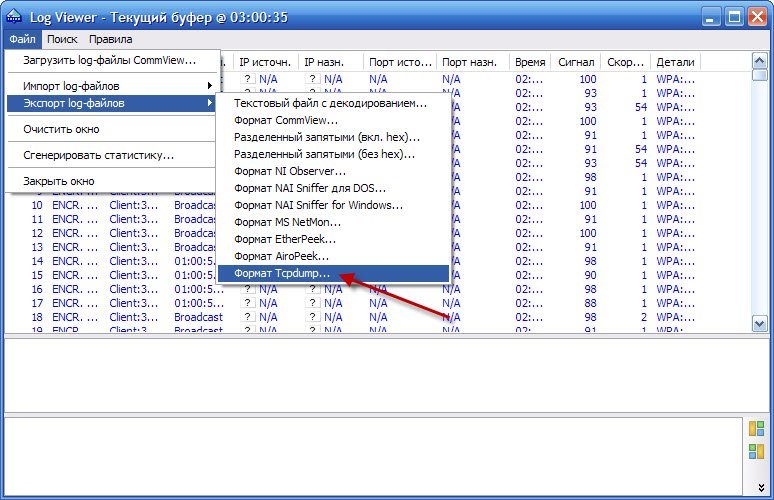

Нажимаем кнопку «Послать сейчас». Закрываем это окно и переходим к закладке «Пакеты», нажимаем Ctrl+L, в появившемся окне выбираем:

Сохраняем собранные пакеты в файл в формате TCPdump.

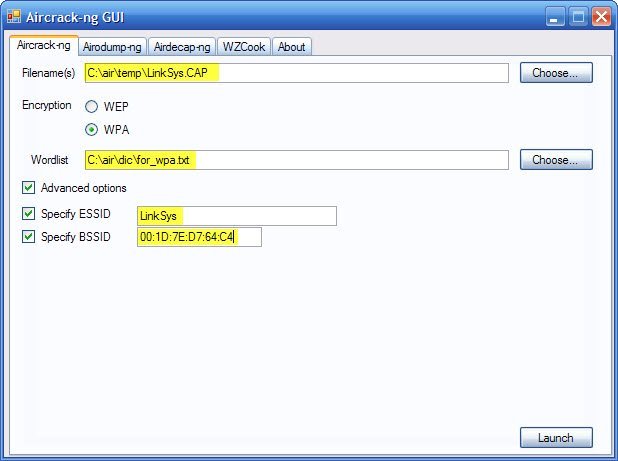

Используем AirCrack задаем ему параметры и указываем путь на наш файл с пакетами из CommView, который в формате TCPdump. Для запуска графического интерфейса aircrack-ng вам нужно, чтобы был установлен пакет Microsoft.NET FrameWork 2.0 (1 и 3 не подойдут).

В поле Wordlist необходимо указать хороший словарь с популярными паролями, я использовал очень небольшой словарик. Обязательно заполняем поля ESSID и BSSID, имя беспроводной сети и MAC-адрес соответственно. Нажимаем кнопку Launch.

Скачать Словарь для подбора паролей (Размер: 1,1 MiB, скачен 24 591 раз)

Скачать Словарь для подбора паролей (Размер: 1,1 MiB, скачен 24 591 раз)

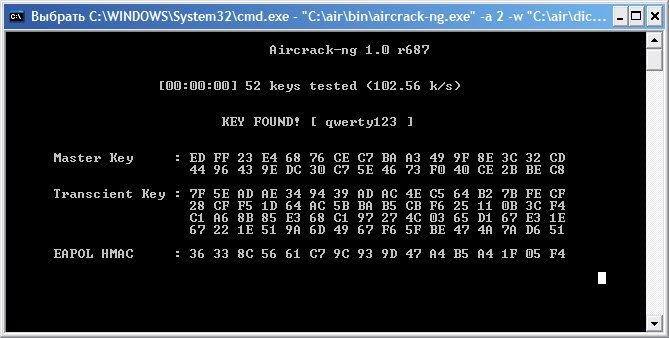

Если вам повезло, то через некоторое время вы увидите:

Если ключ не найден, надо попробовать другой словарь. Если у вас есть под рукой суперкластер или вычислительная сеть, то можно воспользоваться Elcomsoft Distributed Password Recovery. Программа позволяет подбирать любые комбинации, но время подбора значительно больше, чем по словарю. Повезло владельцам видеокарт nVidia, их мощности можно использовать при подборе.